728x90

반응형

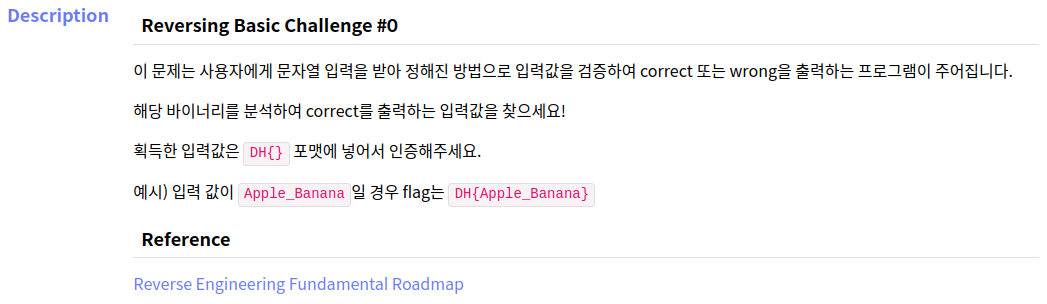

1. intro

2. code 및 분석

2.1. code

int __cdecl main(int argc, const char **argv, const char **envp)

{

char v4[256]; // [rsp+20h] [rbp-118h] BYREF

memset(v4, 0, sizeof(v4));

printf("Input : ");

scanf("%256s", v4);

if ( (unsigned int)check(v4) )

puts("Correct");

else

puts("Wrong");

return 0;

}

_BOOL8 __fastcall sub_140001000(const char *a1)

{

return strcmp(a1, "Compar3_the_str1ng") == 0;

}

2.2. 분석

앞선 문제와 차이가 없다.

오히려 앞의 문제가 더 쉬운 것 같은데...?

결국은 해당 문자열과 입력받은 문자열을 비교해서 같으면 성공이다.

3. exploit

_BOOL8 __fastcall sub_140001000(const char *a1)

{

return strcmp(a1, "Compar3_the_str1ng") == 0;

}

728x90

반응형

'Wargame > Dreamhack' 카테고리의 다른 글

| patch (0) | 2023.01.19 |

|---|---|

| Holymoly (0) | 2023.01.12 |

| rev-basic-1 (0) | 2023.01.06 |

| ZeroShot (0) | 2023.01.04 |

| Broken Tetris (0) | 2022.12.26 |